Одна отслеживаемая нация. Расследование индустрии отслеживания смартфонов от New York Times.

Перевод подготовлен Павлом Чудовым, специально для Local Сrew.

[fullwidth_row]Часть вторая. Как отследить Дональда Трампа?

Данный текст и все следующие материалы серии переведены благодаря вашей поддержке на Patreon.

Если у вас есть мобильный телефон, то каждое его движение отслеживается и записывается десятками компаний. Нет никого, кто был бы в безопасности. Президент США – не исключение.

The Times Privacy Project получил доступ к набору данных, содержащему более 50 миллиардов точек геопозиционирования, принадлежащих 12 миллионам человек в США. И хотя это была небольшая выборка данных из нескольких городов с 2016 по 2017 год, нам потребовалось всего несколько минут, чтобы деанонимизировать и отследить президента Трампа – с помощью общедоступной информации.

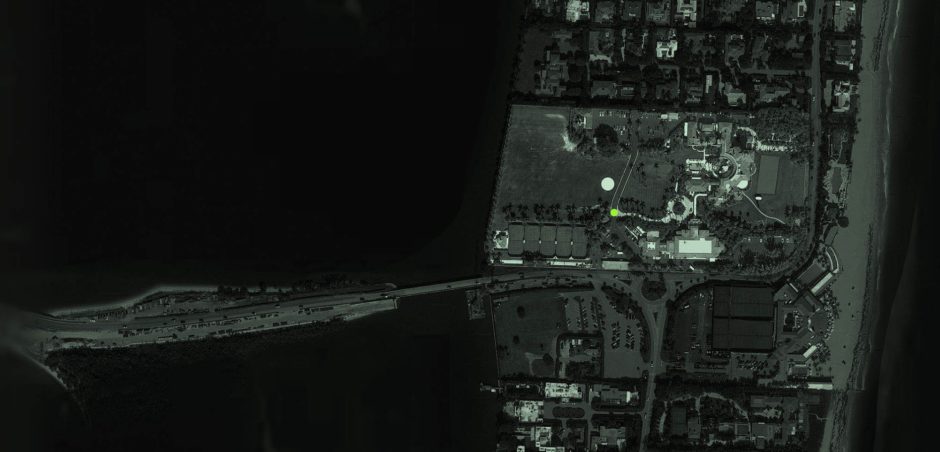

Хозяина устройства было легко отследить, сопоставив детали его работы и личной жизни. Тот же телефон был замечен в полевом офисе Секретной Службы и на мероприятиях с участием других первых лиц государства. Находясь более чем за тысячу километров от него, мы могли следить за тем, как он перемещается от Международного аэропорта Палм Бич до Мар-а-Лаго с экрана нашего компьютера.

Дотошная слежка за кортежем президента, с точностью до нескольких метров, осуществлялась через телефон агента Секретной Службы, чей домашний адрес мы так же смогли легко идентифицировать при помощи имевшихся данных. Сопоставив расположение его дома с общедоступной информацией, мы смогли установить его имя, имя его жены, раскрывая еще больше подробностей об этой семье. Мы также наблюдали за другими его перемещениями, связанными с его частной жизнью. Секретная Служба отказалась прокомментировать этот случай или описать свою политику в отношении данных геолокации.

Уязвимость одного из людей в окружении Трампа разделяем все мы: погодные приложения, карты, даже что-то абсолютно обыденное, например купоны – собирают и передают информацию о местоположении вашего телефона.

Американцы с легкостью привыкли к тотальной слежке за их цифровыми жизнями, но в этом нет их вины. Это результат существования системы, в которой методы наблюдения за данными скрыты от пользователей, и в которой большая часть сбора этих данных осуществляется без уведомления владельцев устройств.

Вместе с тем, для силовых структур страны неприкосновенность частной жизни имеет решающее значение для обеспечения безопасности военных операций, обороны и безопасности по всей стране и за рубежом. Если в прошлом угрозы этой конфиденциальности казались абстрактными, то анализ данных о местоположении, который мы провели, сделал их вполне реальными. Военные и разведчики уже давно обеспокоены тем, что теперь каждое их перемещение можно отследить. Как заявил Times Opinion высокопоставленный чиновник Министерства обороны, даже в Пентагоне сотрудникам порекомендовали считать, что их конфиденциальность уже нарушена:

«Мы хотим, чтобы наши люди понимали: нельзя питать никаких иллюзий о своей анонимности. На нашей планете анонимности больше не существует. Всех можно отследить, обнаружить до определенной степени».

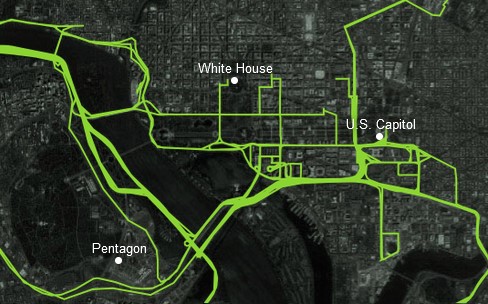

Мы смогли отследить смартфоны практически в каждом значимом здании федерального правительства в Вашингтоне. Мы могли проследить за ними до их домов, и, в конечном счете, до их настоящей личности. Даже столь значимая фигура, как советник по национальной безопасности одного из сенаторов – человек, для которого конфиденциальность и безопасность являются ключевыми понятиями в жизни – был отслежен и определён.

Данные за один месяц, cпутниковый снимок Microsoft и DigitalGlobe

И несмотря на то, что Конституция запрещает частным компаниям делиться геолокационной информацией с правительством без соответствующего ордера, не существует никаких законов или актов запрещающих им делиться этой информацией с другими частными компаниями. На сегодняшний момент никаких подобных законов даже не обсуждается в Конгрессе – несмотря на то что люди, заседающие там, отслеживаются так же просто, как и все остальные.

Мы связались с несколькими законодателями, чтобы показать наши находки. Реакции конгрессменов разделились.

«Это ужасно», – говорит сенатор Джош Хоули, республиканец из штата Миссури, который призвал федеральное правительство принять жесткие меры по отношению к технологическим компаниям. «Ужасно не только из-за серьезных последствий для национальной безопасности, например со стороны Китая, но и с точки зрения конфиденциальности для частных лиц и их семей. Эти компании следят за нашими детьми».

«Технологические компании наживаются на слежке за американцами – вытирая ноги о наше право на тайну личной жизни и подвергая угрозе национальную безопасность», – заявила сенатор Элизабет Уоррен, демократ участвующий в президентской гонке США 2020. «Они разбрасываются своими возможностями, подрывая нашу демократию без каких-либо последствий. Это расследование – еще один тревожный звоночек, говорящий нам о том, что большие компании должны быть разбиты на части, что нам необходимо принять серьезные законы для сохранения нашей частной жизни и привлечь ответственных за сложившуюся ситуацию к ответу».

Компании могут пытаться ограничить использование своими сотрудниками приложений с геолокацией, но это не значит, что подобные ограничения будут твердо выполнятся – и распространяться на личные устройства.

Вне зависимости от того, насколько всеобъемлющей будет политика ограничений, следить за полным выполнением подобных требований практически невозможно, поскольку многие из способов слежки, применяемые этими приложениями, неочевидны для пользователя.

«Здесь слабое звено – человек», – говорит Мартин Рассер, бывший офицер ЦРУ, ныне работающий в программе технологической и национальной безопасности в Center for a New American Security. «Очень сложно следить за выполнением всех этих правил. Порой, одного нарушившего их человека достаточно, чтобы полностью сломать всю наработанную систему безопасности».

Несмотря на деликатность подобных данных, они используются повсеместно. Информация, содержащая в себе миллионы меток геопозиционирования, применяется для маркетингового анализа, продается финансовым учреждениям, риэлторам, рекламным компаниям и т.д. Компании заявляют, что они тщательно проверяют контрагентов и работают только с крупными партнерами, которые могут обосновать явную потребность в таких данных.

Но, как и все данные, подобные сборники геолокационных меток подвержены взломам, утечкам и перепродажам. Данные, полученные нами, были предоставлены источником, пожелавшим остаться анонимным, поскольку у того не было разрешения на их передачу, что могло стать основанием для привлечения его за это к ответственности.

Многие эксперты, работающие в сфере национальной безопасности, неоднократно предупреждали о том, что иностранные спецслужбы, например, Китая, России или Северной Кореи могут пытаться получить подобные данные. Согласно расследованию Reuters, несколько месяцев назад группа хакеров, работающая на правительство Китая, собирала данные о местоположении людей через взлом телекоммуникационных операторов.

«Эти люди приходят на работу, садятся за стол с кружкой кофе, проверяют спортивные новости, отправляют пару смс своей девушке, а затем начинают искать базы данных которые они могут украсть, каждый день, с 9 до 5», – заявляет Джеймс Демпси, исполнительный директор Berkley Center for Law and Technology.

Правительство США так же в состоянии проводить подобные разведывательные операции против своих противников, даже находясь в более жестких правовых рамках.

Используя полученные нами данные, мы определили людей, находящихся на руководящих постах страны, следя за их телефонами во время их передвижений по Белому Дому, району Кэпитол Хилл, Верховному Суду и прочим правительственным объектам. В большинстве случаев, след приводил нас к их домам. Мы не называли ни одного из опознанных нами людей без их разрешения – данные ниже скрыты, для защиты владельцев устройств.

Высокопоставленные политики и сотрудники госбезопасности

Данные скрыты для защиты владельцев устройств

Сопоставить точку с человеком настолько же просто, как и сопоставить информацию о его месте жительства и работы с публично доступной информацией. Кажущийся случайным на первый взгляд, набор перемещений превращается в явную личную схему жизни при добавлении уже известной информации.

Множество данных, с помощью которых можно подтвердить личность отслеживаемого, уже давно существует в сети, учитывая череду громких взломов последнего десятилетия. Доподлинно известно, что в 2015 году китайские хакеры похитили федеральную базу данных, содержащую личные данные более четырех миллионов человек с секретными допусками.

«Из подобных документов они могут собрать достаточно подробную картину жизни о человеке», – заявляет бывший помощник генерального прокурора отдела национальной безопасности Министерства Юстиции Дэвид С. Крис, соучредитель Culper Partners. «И чем больше данных у вас есть о человеке, тем легче превратить якобы анонимные точки геолокации в реальную угрозу для человека».

Любой возможный враг, который получает данные о местоположении, приобретает возможность для реальной атаки. Российские спецслужбы, годами подрывающие американскую демократию могут организовать утечку подобных данных, чтобы внести смуту в правительство, правовую систему или жизни отдельных политиков.

«Подумайте о том, как Россия пытается подорвать доверие общественности к нашей демократии», – объясняет Сюзанна Сполдинг, бывший заместитель министра Департамента Внутренней Безопасности, а ныне старший советник в Center for Strategic and International Studies. «Подумайте о том, как они могут использовать геолокацию для этого. Как они могут отслеживать передвижения судей, и как это может использоваться для подрыва доверия к нашим судам и нашей системе правосудия в целом».

Мы проверили имеющиеся у нас данные на предмет наличия там информации о судьях. Буквально через минуты мы обнаружили десятки потенциальных целей, следя за смартфонами, находящимися в судах Вашингтона. Один из них оказался человеком, занимающим пост ответственного за технологическое обеспечение судов, с доступом к серверам, содержащим информацию Верховного суда.

Для людей с реальной политической властью существование подобной информации ставит их личную – и нашу национальную безопасность под угрозу. Эксперты объясняют, что иностранные спецслужбы могут использовать это для слежки за важными правительственными объектами и идентифицировать людей, имеющих к ним доступ.

«Не все в департаменте занимают должность с допуском к секретным материалам, но все они могут представлять интерес или ценность для вероятных противников, только благодаря тому, что они являются сотрудниками министерства обороны, работают в Пентагоне».

Обычный день в Пентагоне

Угроза шантажа в такой ситуации бесконечна. После кражи данных, информация о сексуальных интересах и внебрачных связях предоставляет безграничные возможности для вымогательства. Жертв могут принудить принимать решения или предпринимать действия в интересах иностранных правительств. Даже сами геолокационные данные могут представлять ценную информацию о политике безопасности, связях, расписании и личностях людей на важных постах с допуском к государственной тайне или критической инфраструктуре.

Без какого-либо обучения и доступа к специальным техническим средствам как у, например, государственной разведки, мы смогли использовать данные о местоположении для того, чтоб сделать достаточно подробные выводы. Определив, находятся ли два человека в одном и том же месте в одно и то же время, было легко идентифицировать супругов, друзей, коллег. Подробный анализ их движений выявил еще больше ассоциаций, создав полную карту социальной жизни человека которую невозможно было бы создать при помощи традиционного наблюдения. В случаях, когда идентифицировать личность человека было сложно, метки помогали нам построить сеть его контактов и интересов.

Например, в одном случае мы не смогли подтвердить личность одного человека, носящего распространенное имя. Изучение его связей и контактов показало, что он несколько раз встречался с кем-то, также имеющим отслеживаемый телефон. Этот человек, как мы выяснили, являлся его братом. Это помогло нам определить дополнительные данные, которые в конечном итоге помогли подтвердить настоящую личность искомого субъекта.

Представьте себе выборы. Противник может следить за кандидатами и политическими лидерами с целью сбора данных, которые затем могут использоваться для шантажа или утечек. Нет никаких законов, ограничивающих сроки хранения геолокационной информации. Данные, собранные сегодня, могут оказаться ценными в будущем, после того как обычный, не представляющий интереса гражданин займет руководящую должность, оставив за собой след длиной в годы.

Подрядчики, работающие в сфере обороны и работники критической инфраструктуры – например электростанций, находятся в большой опасности.

Атомная электростанция во Флориде

Во всех подобных местах мы нашли отслеживаемые точки. В одном случае, кто-то кто проводил всю рабочую неделю в Пентагоне, также несколько раз посещая клинику для лечения наркозависимости.

Просто ездить на работу становится опасно. «Самый простой способ выявить ваши уязвимости – выявить вашу дневную рутину», – объясняет господин Рассер, бывший сотрудник ЦРУ. Он пояснил, что намеренно вносит случайности в свой собственный ежедневный маршрут, отчасти из-за того, что ЦРУ поощряло подобные методы среди своих сотрудников.

Подобных угроз будет становится все больше и больше со временем, по мере того как собираются и распространяются цифровые данные. Все больше приложений, собирающих данные появляются каждый день. Компании используют все более изощренные технологии сбора информации о местоположении, добавляют сигналы сетей wi-fi и маячков Bluetooth. Зачастую они полагаются на одномоментное согласие пользователей на сбор информации, не поясняя при этом что и как собирается и передается.

Эксперты подчеркивают, что то, что геолокационные данные присоединились к другим видам конфиденциальной информации в сфере безопасности, демонстрирует необходимость спецслужб к адаптации в постоянно развивающейся цифровой эпохе.

«Нам нужно научиться работать с меньшим количеством секретов», – говорит Спаулдинг.

Данные, которые раньше считались безопасными также присутствуют в наборе. Личные телефоны, например, не допускаются внутрь штаб квартир ЦРУ и АНБ, но несмотря на то, что внутри этих зданий телефонов мы не обнаружили, эти правила не распространяются на прилегающие территории, где мы смогли отследить тысячи точек потенциально ведущих к домам вероятных сотрудников агентств.

ЦРУ

Но во многих правительственных зданиях нет и такого запрета. Мы выявили тысячи точек внутри Пентагона, военных баз, в штаб-квартирах ФБР и Секретной Службы. (Хотя, у разведывательных служб также есть зоны безопасности с запретом на электронные устройства)

Риск, создаваемый отслеживанием местоположения, остается, в основном, без внимания правительства. Начиная с прошлого года, министерство обороны запретило своим сотрудникам использовать функцию геолокации на устройствах в «зонах операции» – например военных базах за пределами США. Министерство заявило, что рассмотрит риски и создаст набор рекомендаций для персонала в отношении всех других мест.

Но на данный момент рекомендаций для сотрудников по установке приложений, отслеживающих геопозицию не существует. «Вместо этого мы решили сосредоточится на основных функциях геолокации и определить риски, создаваемые подобными технологиями», отвечает представитель министерства обороны, подполковник Урия Л. Орланд.

Агентства, требующие повышенной безопасности, остаются уязвимы. Телефоны распространены повсеместно, и пока отслеживание местоположения остается законным, даже министерство обороны не может ничего сделать. «Мы не можем помешать 3.6 миллионам человек, работающим у нас, жить своей повседневной жизнью», – объяснил нам высокопоставленный сотрудник министерства.

Мы не смогли идентифицировать никого из действующих политиков Палаты представителей, но нам удалось найти одного из бывших представителей и десятки других высокопоставленных государственных лиц, включая начальников штабов, сотрудников служб безопасности и сотрудников различных комитетов.

Учитывая близость к политикам, имеющим общедоступные расписания, а также их присутствие на учебных площадках и в местных отделениях, нам было особенно легко идентифицировать агентов Секретной Службы. Без каких-либо трудностей мы смогли отследить агента секретной службы, проводящего большую часть своего рабочего времени в западном крыле Белого Дома. Он также сопровождал Трампа в Национальном соборе на следующий день после его инаугурации.

Тренировочный Центр Секретной Службы США им. Джеймса Дж. Роули

Несмотря на то, что данные, исследуемые нами, были собраны три года назад, подобная информация собирается и продается каждый день, что означает, что любой человек с текущим доступом к этой информации может отслеживать людей из окружения президента или других политиков в режиме реального времени.

«Если вы хотите причинить кому-то вред, вам нужно его сначала найти», – говорит Крис, бывший сотрудник Министерства Правосудия. «Я не хочу разводить безосновательную панику и кричать о сенсационной угрозе для нашей контрразведки, но я считаю, что это по-настоящему опасно».

Утечка данных о местоположении может открыть путь для других компьютерных уязвимостей. Иностранные агенты могут узнавать подробности передвижений, мест встреч, что может затем использоваться для мошенничества и обмана – например, при помощи поддельных электронных писем, где они выдают себя за человека, с которым вы только что встречались, и прилагают ссылку которая может украсть вашу информацию, пароли или установить вредоносную программу.

«Данные геолокации могут использоваться для разведки, найма агентов, социальной инженерии, вымогательства и даже похищений или убийств», – предупреждает Келли Вандерли, менеджер анализа данных в компании FireEye, занимающейся кибербезопасностью.

Это не выдуманные угрозы. Телефон журналиста Washington Post Джамаля Хашогги, убитого в 2018 году, был взломан, что позволило использовать данные о его местоположении для слежки.

В прошлом году Strava – компания, занимающаяся разработкой одноименного фитнес-приложения, запустила глобальную карту, на которой было показано более 700 миллионов следов активности своих пользователей, включая схемы патрулирования и передвижений американских солдат за рубежом. Свои указания по поводу геолокации министерство обороны выпустило именно после этого случая. Данные, рассмотренные Times Opinion, также выявили информацию об обстановке внутри военных частей, демонстрируя новую уязвимость даже самых безопасных военных объектов страны.

«Противник может узнать очень много, просто следя за вашими передвижениями внутри части – если вы всегда находитесь в определенном здании в определенное временя, то из такой информации можно выяснить назначение этого здания на основании ваших рабочих обязанностей», – поясняет бывший офицер ЦРУ Рассер.

Используя имеющуюся у нас информацию, Times Opinion точно установила личность одного из командующих офицеров резерва ВВС США. Он регулярно посещал Пентагон и объединенную базу Эндрюс, более известную как порт приписки президентского авиалайнера Air Force One.

Объединенная база Эндрюс

Больше не нужно физически посещать безопасные объекты для того, чтоб выяснить их уязвимости. Геолокационные данные могут стать мощным инструментом политического влияния, разоблачающим частную жизнь элит, старающихся презентовать себя в качестве обычного человека. Нетрудно представить себе усилия по подрыву политической кампании путем разоблачения скрываемых перелетов на частных самолетах, посещениях дорогих ресторанов и роскошных салонов спа.

Источники, предоставившие нам эту информацию, сделали это для того, чтоб добиться регулирования рынка данных о местоположении. Возможно существуют решения, которые позволят нам сохранить конфиденциальность, в то же время гарантируя возможность некоторого анализа данных для компаний, которые этим занимаются, например, ограничив возможность идентифицировать отдельные телефоны или ограничив сроки хранения подобных данных.

Однако, на данный момент Вашингтон не делает ничего для борьбы с подобными угрозами, и у компаний, занимающихся сбором и продажей геолокации, нет никаких оснований прекратить свои действия. Они продолжают совершенствовать способы получения информации, собирать все больше данных и продавать их любому, предложившему хорошую цену.